[ Web ] Brute Forcer v1.1

[ Web ] Brute Forcer v1.1

[ Возможности ]

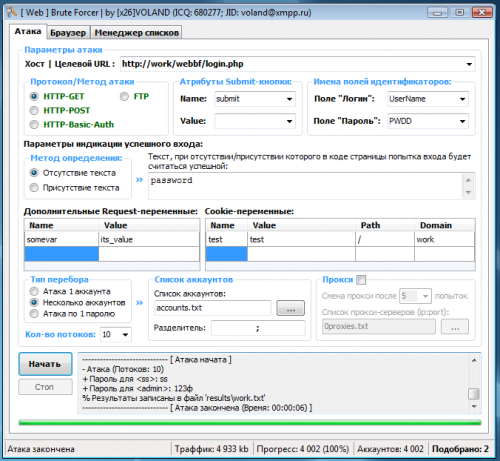

[+] Брут методом POST

[+] Брут методом GET

[+] Брут Basic-авторизации (методом HEAD)

[+] Брут FTP

[+] Многопоточность (1 ~ 1000 потоков)

[+] Возможность установки дополнительных Request (GET/POST) переменных.

[+] Возможность установки Cookies.

[+] Брут с использованием прокси (встроенный ротатор прокси с функцией авточека и настраиваемой автосменой)

[+] 3 режима атаки:

- Атака 1 логина

- Атака нескольких логинов

- Атака по 1 паролю

[ Дополнительные возможности ]

[+] Встроенный браузер plain HTML с подсветкой тегов input и показом заголовков, полученных от сайта.

[+] Менеджер словарей (Генерация, склейка, разбивка)

[ Примечания ]

- Программа требует наличия .NET Framework > 2.0

- Настройки хранятся в файле Config.xml

- Сохранённые элементы из ComboBox'ов можно удалять нажатием Ctrl+Delete.

- При запуске с ключём /oldstyle программа будет иметь старый стиль оформления.

- При смене tab'a GUI немного подтормаживает.

- Старайтесь в индикаторе не использовать кириллические символы (так как некоторые сайты посылают неверную кодировку в заголовке). - Программа ещё сырая, так что надеюсь на ваши советы / найденные глюки.

[ Мануал для новичков ]

Необходимо перенести данные веб-формы в программу.

Для этого открываем сорц страницы и находим тег <form> (этих тегов может быть несколько, так что необходимо удостовериться что это именно та форма.).

1. В этом теге <form> ищем атрибут action. Это и есть целевой URL. Если же такого атрибута нет, копируем URL той страницы, сорц которой мы открыли. Так же там есть атрибут method. Если он равен POST, то выставляем Протокол/Метод атаки равным HTTP-POST, если GET - HTTP-GET. (Учтите, что все переходы по методу GET сохраняются в логах сервера, так что о факте брута скорее всего быстро узнают по растущему размеру логов.)

2. Затем внутри нашего тега <form> ищем теги <input> (в Браузере есть подсветка). Это так называемые поля. Нам нужно получить поля идентификаторов, то есть поля, в которых передаются логин и пароль при отправке на сервер.

Ищем в теге <input> атрибут name. Если его содержимое похоже на login, nickname, username и тп. (думаю суть поняли), то это и есть поле логина. Копируем атрибут name в "Поле "Логин"" нашей программы.

Аналогично поступаем с полем "пароль" (вероятно оно будет иметь имя pass, password, pwd и т.д.).

Так же надо перенести дополнительные поля (атрибуты name и value) в раздел Дополнительные request-переменные.

Если внутри тега <form> есть <input> с типом type="submit", то это кнопка логина. Переносим её атрибуты в программу в раздел "Атрибуты Submit-кнопки".

Если у какого-либо тега <input> нет атрибута name, то он нас не интересует.

3. Затем нужно выставить текстовый индикатор успешного входа.

Это важный параметр и для каждого сайта он отличается. По этому индикатору программа будет решать, произошёл ли успешный вход или нет. То есть если указынный текст отсутствует/присутствует в исходнике страницы, то логин считается успешным.

В качестве индикатора можно использовать фрагмент кода формы (так как она заведомо будет отсутствовать в странице при удачной попытке), либо, если вы имеете аккаунт на атакуемом сайте, использовать фрагмент кода, который однозначно присутствует в странице при удачной попытке (например код кнопки "Выхода" с сайта).

4. Затем при необходимости выставляем Cookies. Что это - читаем в Википедии. Копируем их из браузера в программу.

Для верности нужно сначала полностью очистить куки атакуемого сайта, затем зайти на него, и уже потом копировать. Обычно проверки Cookies проводятся сайтом дабы убедиться, что вы не робот.

5. Что касается Типа перебора, то думаю всё понятно.

Если нужно подбирать 1 аккаунт, вводим логин и указываем файл с паролями.

Если несколько аккаунтов, нужен файл, в котором логин и пароль разделены разделителем, например:

С атакой по 1 паролю думаю уже сами разберётесь.

Цитата

логин1;пароль1

логин2;пароль2

логин3;пароль3

логин2;пароль2

логин3;пароль3

Если у вас есть рабочий аккаунт на атакуемом сайте, не поленитесь - обязательно протестируйте программу на нём.

Явным показателем того, что программа настроена не верно является ситуация, когда все попытки оказываются верными (результаты показываются в поле лога программы). Если это происходит, перепроверьте параметры.

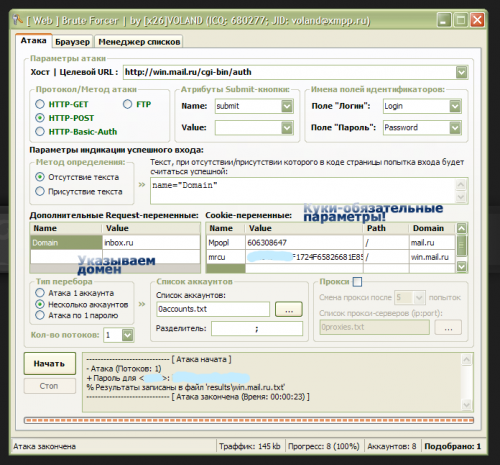

[ Пример настройки для брута mail.ru ]

Как говориться, "толи лыжи не едут, толи я .... "

Как говориться, "толи лыжи не едут, толи я .... "PS. в куках - переменные, получаемые автоматически при посещении mail.ru. Как я выяснил, значения этих полей могут быть любыми, так как при логине происходит проверка на их существование, а не содержимое.

webbruteforcer.zip [50 kb]

Дата створення/оновлення: 25.05.2018

|

|