Уязвимость в skype, позволяющая угнать любой аккаунт

Месяца три назад я писал об этой критической уязвимости в skype support, но она до сих пор не исправлена (Уже исправлена).

Сразу скажу, что саму уязвимость я целиком не знаю, но в последнее время начались массовые угоны аккаунтов.

Для реализации атаки необходимо лишь знать e-mail жертвы.

Proof-of-Concept

- Регистрируем новый скайп акк на мыло жертвы (там будет написано типа на это мыло уже кто-то зареген). Не обращаем внимания — заполняем дальше.

- Логинимся в скайп клиент

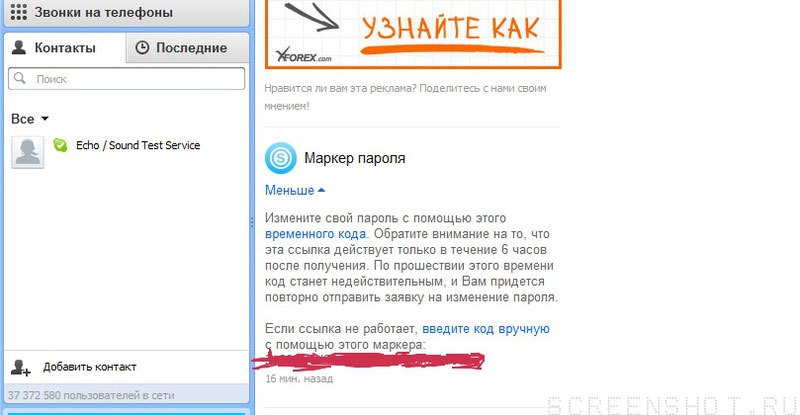

- Удаляем все куки, идём на вбиваем мыло жертвы.

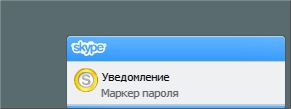

- В скайп приходит уведомление:

- Переходим по ссылке и видим мыло жертвы и списки логинов зарегистрированных на это мыло. Свой логин тоже видим.

- Выбираем логин жертвы и меняем пароль

- PROFIT

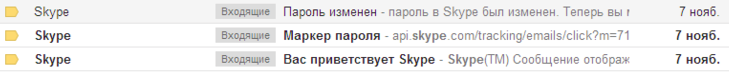

На почте жертвы письма появляются примерно в такой последовательности(партнеры и знакомые прислали скриншоты своих почтовых ящиков после взлома):

И еще другие примеры: | | | |

Если Вам приходили подобные письма — повод насторожиться!

Единственный способ защититься на данный момент это зарегистрировать новый никому не известный e-mail адрес и сменить через основной e-mail аккаунта на новый.

Внимание! Сменить через саму программу skype основной e-mail нельзя! Только через сайт!

За последнюю неделю 10 человек только из моего контакт листа взломали с помощью этой уязвимости.

Я хочу предупредить всех как можно быстрее обезопасить себя, так как пока что Microsoft не принимает никаких действий, позаботьтесь о своей безопасности сами.

UPD

Появился способ(PoC), как использовать уязвимость: http://forum.xeksec.com/f13/t68922/#post98725

UPD2

Официальный комментарий от представителя Skype:

Мы получили сообщения об уязвимости в системе безопасности Skype. В целях безопасности наших пользователей мы временно отключили функцию сброса пароля, также мы продолжаем дальше исследовать этот вопрос. Приносим свои извинения за неудобство, безопасность наших пользователей является нашей первоочередной задачей.

Created/Updated: 25.05.2018

|

|